Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)��ȫ����

���ٙ�Ŀ��Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)Փ�� �l(f��)�����ڣ�2011-05-24 17:08 ��ȣ�

����ժҪ��Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)��ȫ��һ��(g��)���ß��T��Ԓ�}��Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)��ȫ���F(xi��n)���}С�tӰ푂�(g��)�˵�������ȫ����tӰ푇��Һ����(hu��)�İl(f��)չ���ɴ˿�Ҋ��Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)��ȫ����Ҫ�ԡ�������Ҫ��(du��)Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)��ȫ����Ҫ���g(sh��)�M(j��n)���˺�Ҫ�ķ�����

�����P(gu��n)�I�~��Ӌ(j��)��C(j��)���W(w��ng)�j(lu��)����ȫ

����Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)��ȫ����I(y��)һ�(xi��ng)ʮ����Ҫ�Ĺ�������(y��ng)��(d��ng)����߶���ҕ�����þW(w��ng)�j(lu��)��ȫ���������DZ��C�W(w��ng)�j(lu��)Ӌ(j��)��C(j��)���������Ļ��A(ch��)��������Ҫ��Ϣ���ܼ��g(sh��)�����������g(sh��)�������J(r��n)�C���g(sh��)�Լ����֙z�y���g(sh��)�M(j��n)���˷�����ϣ��ͨ�^�@Щ���g(sh��)�\(y��n)���܉�����(qi��ng)Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)�İ�ȫ�ԡ�

����һ����Ϣ���ܼ��g(sh��)

������Ϣ���ܼ��g(sh��)�DZ��C�W(w��ng)�j(lu��)��ȫ�ĺ��ļ��g(sh��)����ԭ����������һ���ļ����㷨���������D(zhu��n)�������ģ���ֹ�Ƿ��Ñ��xȡ��(sh��)��(j��)���Ķ�ʹ�Ô�(sh��)��(j��)�ı����Եõ��˱��C����Ϣ���ܼ��g(sh��)������(du��)�Q���ܼ��g(sh��)���nj�(du��)�Q���ܼ��g(sh��)������DES��RSA�Ļ�ϼ��ܙC(j��)�ơ��ಿ�����㷨�ȵȣ�����ֻ��(du��)��(du��)�Q���ܼ��g(sh��)�ͷnj�(du��)�Q���ܼ��g(sh��)�M(j��n)�з�����

������һ�� ��(du��)�Q���ܼ��g(sh��)

������(du��)�Q���ܼ��g(sh��)����ָ��������܉�Ľ�������������������֮Ҳ������Ŀǰ�V�����õČ�(du��)�Q���ܼ��g(sh��)֮һ����DES����(sh��)��(j��)���ܘ�(bi��o)��(zh��n)����DES�㷨Ҫ����Ҫ���������c(di��n)����1����ֹ��(sh��)��(j��)δ��(j��ng)�ڙ�(qu��n)�����ģ���2����(f��)�s���^�ߣ���3��DES��ȫ�ԃH�Լ�����耵ı��ܞ���A(ch��)����4���\(y��n)��Ҫ��(j��ng)��(j��)��Ч��Ȼ��DES�㷨���ܱ��C����ڂ�ݔ�еİ�ȫ�����Ҳ����b�e��(sh��)��(j��)�������ԡ�

���������� �nj�(du��)�Q���ܼ��g(sh��)

�����nj�(du��)�Q���ܼ��g(sh��)�c��(du��)�Q���ܼ��g(sh��)��֮ͬ̎�������ڲ��ļ�������������������耡��nj�(du��)�Q���ܼ��g(sh��)���õ��㷨��RSA�㷨����һ��(g��)�|(zh��)��(sh��)�c������˿��Խ��ܵõ�߀ԭ�����ġ�Ҫ��һ��(g��)�|(zh��)��(sh��)�������һ��(g��)�|(zh��)��(sh��)���t��ʮ�����y�ģ���ˣ����ԫ@���^�ߵı��̶ܳȡ�

�����������������g(sh��)

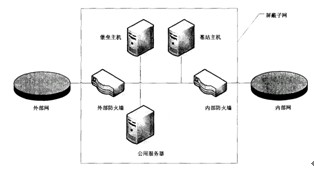

��������������ָ�ڃ�(n��i)������W(w��ng)�����W(w��ng)֮�g�O(sh��)�õ�һ�����ϣ�������ͨ������ܛ��ϵ�y(t��ng)��Ӳ���O(sh��)��M�϶��ɣ�������һ��Y(ji��)��(g��u)��D1��ʾ��

�����D1�������Y(ji��)��(g��u)�D

�������������g(sh��)��(y��ng)���^�V������Ŀǰ���������g(sh��)߀�Ǵ���һ���ľ����ԣ���Ҫ���F(xi��n)�����ׂ�(g��)���棺��1����(du��)�ھW(w��ng)�j(lu��)��(n��i)���Ĺ��������������M(j��n)�з�������2�������Ñ����ݶ���Ҫ�ǻ���IP���ƣ���3����(du��)���ѽ�(j��ng)��Ⱦ�������ļ���������������ֹ���^�m(x��)���ͣ���4���ڹ��������÷���������ɰ�ȫ©�����������������ԣ���һ�����������g(sh��)�����ˣ���һ�����������g(sh��)�������¹��ܣ���1���������Ĵ���ϵ�y(t��ng)���g(sh��)��ʹ��ϵ�y(t��ng)��䛹��еİ�ȫ�L(f��ng)�U(xi��n)���ͣ���2������ϵ�y(t��ng)��һ�N����Ϣ�ķ�������һ��(c��)���͵���һ��(c��)��ܛ��ģ�K����3����������������(j��)�^�V��ʩ�����Cϵ�y(t��ng)�İ�ȫ�ԣ���4������������NAT���g(sh��)�����،�(du��)���Ѓ�(n��i)����ַ���D(zhu��n)�Q��ʹ���ⲿ�W(w��ng)�j(lu��)�o���˽��(n��i)���W(w��ng)�j(lu��)�ă�(n��i)���Y(ji��)��(g��u)��ͬ�r(sh��)���S��(n��i)���W(w��ng)�j(lu��)ʹ���Լ�����IPԴ��ַ�͌��þW(w��ng)�j(lu��)����������Ԕ�Mӛ�ÿһ��(g��)���C(j��)��ͨ�ţ��_��ÿ��(g��)�ֽM�������_�ĵ�ַ��(5)��ȫ����(w��)���W(w��ng)�j(lu��)����6���Ñ��b�e�c���ܣ���7���Ñ����Ʒ���(w��)��

��������ͷ�������һ�N�M�ϽY(ji��)��(g��u)����D2��ʾ���ڻ���ͷ������У���(n��i)��ɂ�(g��)�����������M(j��n)�в�ͬ��(j��)�e���^�V�������ӾW(w��ng)ֻ���S��(j��ng)�J(r��n)�C��Internet���C(j��)�̓�(n��i)���ӾW(w��ng)���뵽��վ���C(j��)�У�ԇ�D�@�^��������������������������(g��)������ϵ�y(t��ng)�Ŀ��ƅf(xi��)�{(di��o)������Ҫ�ɑ�(y��ng)���^�V��������������J(r��n)�C������(zh��)�С�

�� ��

��

�����D2����ͷ������M��

�������������J(r��n)�C���g(sh��)

����ϵ�y(t��ng)��(du��)�Ñ������C���ĺ˲���^�̾��������J(r��n)�C�����nj�(du��)�Ñ��Ƿ��������Ո(q��ng)���YԴ�Ĵ惦(ch��)ʹ�Ù�(qu��n)�M(j��n)�в����������J(r��n)�C���g(sh��)�������ڽ�Q�Ñ����������ݺ͔�(sh��)�����ݵ�һ���Ԇ��}���o������ȫ���g(sh��)�ṩ��(qu��n)����������(j��)����(du��)�������R(sh��)�e���g(sh��)���ԣ�����ľ�����Ϋ@ȡ�@Щ��������������֮�D(zhu��n)�Q�锵(sh��)����Ϣ���惦(ch��)��Ӌ(j��)��C(j��)�У���������(y��n)�C�c�R(sh��)�e��(g��)����������Ҫ���ÿɿ���ƥ���㷨���M(j��n)�еġ�

�����ġ����֙z�y���g(sh��)

�������֙z�y���nj�(du��)�W(w��ng)�j(lu��)�����О��M(j��n)�Йz�y�����֙z�y���g(sh��)����һ�N�e�O����(d��ng)�ذ�ȫ���o(h��)���g(sh��)������(du��)��(n��i)���������ⲿ�����Լ��`�������ṩ�ˌ�(sh��)�r(sh��)���o(h��)�����֙z�yһ������`�Ùz�y���g(sh��)�ͮ����O(ji��n)�y���g(sh��)����1���`�Ùz�y���g(sh��)���@�N�z�y���g(sh��)�Ǽ��O(sh��)���е������ߵĻ��(d��ng)���܉���_(d��)��������ģʽ����(du��)��֪�������О��M(j��n)�з������Ұ�����(y��ng)������ģ�ͽ����������@�ӾͰь�(du��)�����О�ęz�y׃�Ɍ�(du��)����ģ��ƥ�������������c��֪����������ƥ�䣬�͔ඨ�ǹ�������t���㲻�ǡ���(du��)��֪�Ĺ������`�����֙z�y���g(sh��)�z�y��(zh��n)�_���^�ߣ����nj�(du��)��֪������׃�w������һЩ���͵Ĺ����ęz�y��(zh��n)�_�Ȅt���ߡ���ˣ�Ҫ�뱣�Cϵ�y(t��ng)�z�y���������������Ҫ���������(j��)ģ�Ͳ��С�Ŀǰ���ڽ^�����(sh��)���̘I(y��)�����֙z�yϵ�y(t��ng)�У������϶��Dz����@�N�z�y���g(sh��)��(g��u)������2�������z�y���g(sh��)�������z�y���g(sh��)���O(sh��)�����������(d��ng)���c�����Ñ��Ļ��(d��ng)��ͬ�����������Ñ��Ļ��(d��ng)���Ҙ�(g��u)��ģ�ͣ������в�ͬ������ģ�͵��Ñ����(d��ng)��B(t��i)�Ĕ�(sh��)���y(t��ng)Ӌ(j��)����������˻��(d��ng)�c�y(t��ng)Ӌ(j��)Ҏ(gu��)�ɲ�������t��ʾ�����������О顣�@�N���g(sh��)���a(b��)���`�Ùz�y���g(sh��)�IJ��㣬���܉�z�y��δ֪�����֡����ǣ����S��h(hu��n)���У����������Ñ����(d��ng)ģʽ������݆���Լ���(du��)���(d��ng)�Į������M(j��n)�Ј�(b��o)�����ֵ�Ĵ_�����DZ��^���y�ģ����⣬�������еķǷ����ֻ��(d��ng)���ڽy(t��ng)Ӌ(j��)Ҏ(gu��)���ϱ�ʾ���������(du��)���֙z�y���g(sh��)���о���Ҫ���ڌ�(du��)�����O(ji��n)�y���g(sh��)���档

���������īI(xi��n)��

����[1]�]�c��.̽��Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)��Ϣ��ȫ������o(h��)��(du��)��[J].�Ƽ��YӍ,2009,(06).

����[2]�R��ɺ.�\Մ?d��ng)?j��)��C(j��)�W(w��ng)�j(lu��)��ȫ[J].��X֪�R(sh��)�c���g(sh��),2008,(S1).

����[3]����܊����A�����֙z�y���g(sh��)��M��.���������A��W(xu��)�����磬2010.

����(bi��o)�}��Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)��ȫ����

�D(zhu��n)�dՈ(q��ng)ע�����ԣ�http://www.56st48f.cn/fblw/dianxin/wangluo/9086.html

���P(gu��n)���}���

�zӰˇ�g(sh��)�I(l��ng)��AHCI�ڿ����]��Phot...�P(gu��n)ע:106

Nature���¶��W(xu��)���ӿ�Nature Com...�P(gu��n)ע:152

��С�W(xu��)�̎�ֵ���˽⣬�@Щ�����W(xu��)...�P(gu��n)ע:47

2025�ꌑ����W(xu��)Փ�Ŀ����õ�19��(g��)...�P(gu��n)ע:192

�y�L�I(l��ng)��Ƽ������ڿ��x�� �p����...�P(gu��n)ע:64

���r(sh��)�_Փ�ęz���C������Ҫ�P(gu��n)ע:52

�Ї�ˮ�a(ch��n)�ƌW(xu��)�ڿ��Ǻ����ڿ����P(gu��n)ע:54

���H������Ҫ�˽�Ć��}����P(gu��n)ע:58

���������ܷ��u(p��ng)�Q���P(gu��n)ע:48

��ŌW(xu��)����Щ��Ͷ���SCI�ڿ���ֵ...�P(gu��n)ע:66

ͨ�Ź����ИI(y��)Փ���x�}�P(gu��n)ע:73

SCIE��ESCI��SSCI��AHCI�ڿ�Ŀ�...�P(gu��n)ע:121

�u(p��ng)�Q�l(f��)Փ�ĺ�߀�dz������P(gu��n)ע:68

��(f��)ӡ��(b��o)���Y����Ҫ�D(zhu��n)�d��Դ�ڿ���...�P(gu��n)ע:51

Ӣ���ڿ����峣Ҋ��Փ�Ġ�B(t��i)����...�P(gu��n)ע:69

Web of Science ���ĺϼ��ڿ��u(p��ng)��...�P(gu��n)ע:59

�����ϢՓ�ķ���

���ܿƌW(xu��)���g(sh��)Փ�� �V���ҕՓ�� ��늼��g(sh��)Փ�� Ӌ(j��)��C(j��)��Ϣ����Փ�� Ӌ(j��)��C(j��)�W(w��ng)�j(lu��)Փ�� Ӌ(j��)��C(j��)��(y��ng)��Փ�� ͨ��Փ�� ��Ϣ��ȫՓ�� ��ӑ�(y��ng)��Փ�� ��Ӽ��g(sh��)Փ�� �����t(y��)�W(xu��)����Փ�� ܛ���_�l(f��)Փ��

SCI�ڿ�����

- MEASUREMENT SCIENCE and TECHNOLOGY�п�Ժ�օ^(q��)

- MEAT SCIENCE�ڿ������п�Ժ�օ^(q��)

- MECCANICA�п�Ժ�ׅ^(q��)

- MECHANICAL ENGINEERING�п�Ժ�օ^(q��)

- MECHANICAL SYSTEMS AND SIGNAL PROCESSING�ڿ������п�Ժ�օ^(q��)

- MECHANICS OF MATERIALS�ڿ������п�Ժ�օ^(q��)

- Mechanics of Solids�п�Ժ�օ^(q��)

- MECHANICS OF TIME-DEPENDENT MATERIALS�ڿ������п�Ժ�օ^(q��)

- MECHANISM AND MACHINE THEORY�п�Ժ�ׅ^(q��)

- MECHATRONICS�s־���п�Ժ�ׅ^(q��)